Cyberbezpieczeństwo, czyli czym jest ochrona danych i czym jest dzisiaj

La zaawansowana łączność i wymiana danych to klucz do przyszłości i w dużej mierze już teraz transport i logistyka: od Zarządzanie flotąduże i małe, aby monitorować ruch, wszystko przemieszcza się po sieci. Sieć, która wymaga ochrony i ochrony ze względu na jej rosnące znaczenie. Udostępniaj dane w tym samym czasie Chroń ich od hakowania i przeróbek jest w rzeczywistości szczególnie trudnym zadaniem.

Koncepcji, która będzie stawała się coraz ważniejsza, gdy ruch danych będzie dotyczyć bezpieczeństwa publicznego i autonomicznej jazdy, która opiera się właśnie na otwartej komunikacji i która będzie miała punkt zwrotny wraz z rozprzestrzenianiem się protokół Łączność 5G, która jest w trakcie rozprzestrzeniania się, ale która będzie również wymagać wysokiego poziomu globalnej dostępności i dlatego musi zapewniać odpowiednie gwarancje ochronyintegralność danych przeniesione.

Najczęstsze ataki

Próbować hackowanie sieci są głównie dwojakiego rodzaju: pasywne, które nie zmieniają danych, ale dążą do niewłaściwego pozyskania poufnych informacji, oraz rzeczywista interwencja: pierwszy rodzaj to działania określone przez Wdychać и Skanowanie portalu.

W szczególności wąchanie (co można przetłumaczyć jako „sniffing”) składa się zprzechwytywanie danych w ścieżce w sieci, która może być przechowywana i wykorzystywana do uzyskiwania informacji o sam ruch, podczas gdy skanowanie portalu (skanowanie portów) ma na celu analizę serwerów lub hostów i identyfikację aktywnych portów oraz połączonych użytkowników... Są to działania, które są również wykonywane w sposób całkowicie legalny w celu sprawdzenia i monitorowania Twojej sieci.

Ataki drugiego typu to ataki skierowane na obrażenia, blokowanie lub wyłączanie określonego programu lub całej sieci w złośliwych celach lub w celu szantażu. Niebezpieczeństwo, że przede wszystkim instytucje, podmioty i duże firmy są dobrze świadomi i przed którymi muszą być chronione za pomocą specjalnych systemów ochrony danych.

Środki zaradcze

Ochrona danych opiera się na kryptografia, czyli system kodowania, który sprawia, że dane mogą być odczytywane tylko przez upoważnionych użytkowników za pośrednictwem protokołów sieciowych. Może jednak pomóc chronić jego prywatność w prywatny system, natomiast w przypadku sieci współdzielonych opartych na zasadzie dostępności dane muszą być dostępne, ale jednocześnie chronione przed nieuprawnionym dostępem.

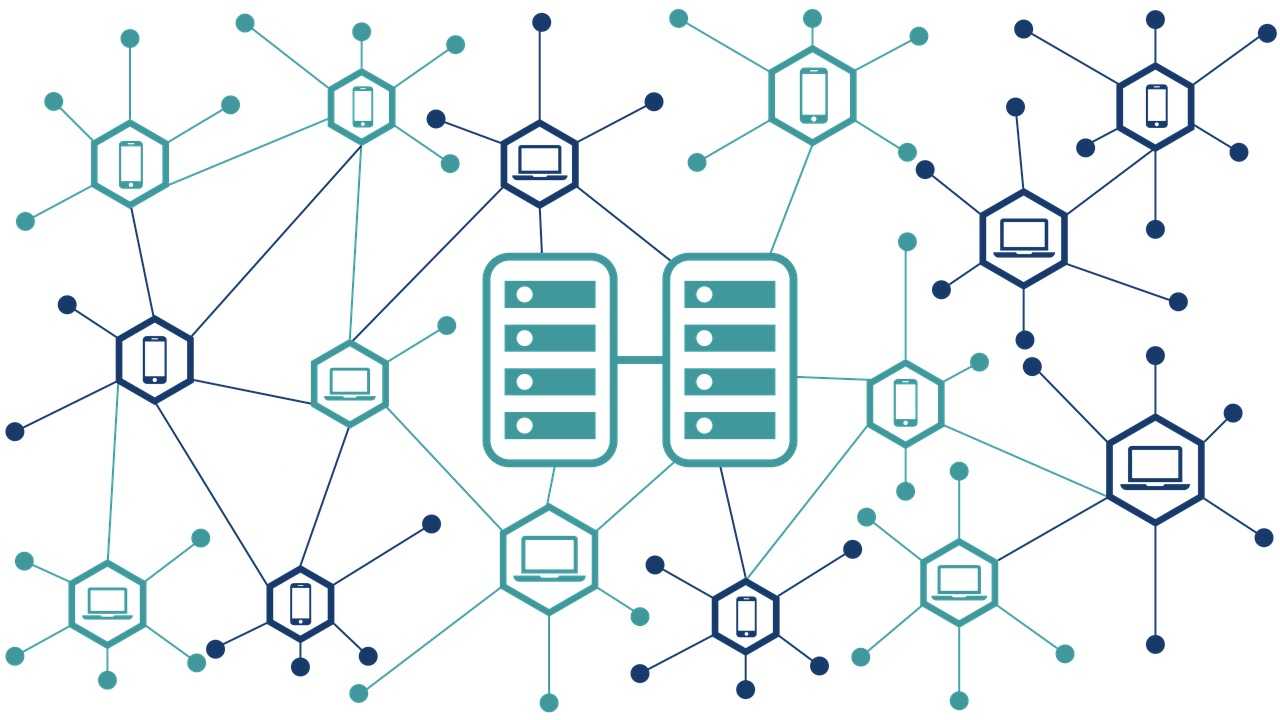

Możliwe rozwiązanie Blockchain

Wśród technologii wskazanych jako możliwe sposoby przeciwdziałania zagrożeniom ataków jest technologia blockchain, czyli struktura danych zorganizowana według konkatenacji bloków. Jego specjalna „rozproszona” struktura i zdecentralizowany, a właściwość bycia dostępnym, ale niezmiennym, sprawia, że atakowanie i przerywanie jest szczególnie trudne.