Czy chmury danych są bezpieczne?

Przechowywanie danych w tzw. chmurze, czyli na zewnętrznych serwerach, może być mniej bezpieczne, niż nam się wydaje, martwią się eksperci po incydencie z osobistymi zdjęciami amerykańskich aktorek sprzed kilku lat. Zdjęcia zostały skradzione z iCloud firmy Apple i opublikowane na 4chan. Był to jeden z najbardziej głośnych przecieków tego rodzaju.

Magazyn technologiczny Wired obliczył wówczas, że hakerzy mogli wykorzystać rosyjskie oprogramowanie ElcomSoft. Program może zhakować iCloud i wykraść stamtąd pliki z kopią zapasową. Zdaniem ekspertów, celem ataków hakerów mogą być również urządzenia korzystające z systemu operacyjnego innego niż iOS. Dotyczy to wszystkich urządzeń elektronicznych z dostępem do Internetu, w szczególności urządzeń mobilnych takich jak smartfony czy tablety.

Trochę zapomnieliśmy o aferze fotograficznej, kiedy Dropbox, znany dostawca chmury dla milionów użytkowników na całym świecie, miał ostatnio incydent, który może ponownie podważyć zaufanie konsumentów do zewnętrznego przechowywania danych. Niektórzy użytkownicy zauważyli dziwny błąd. Całkiem nieoczekiwanie strona odzyskała kilka bardzo starych, dawno usuniętych plików. Użytkownicy serwisu znaleźli na swoich komputerach właśnie zsynchronizowane foldery z danymi za lata 2009-2011.

Konsultanci Dropbox zawsze informowali, że nie ma technicznego sposobu na odzyskanie usuniętych danych. Ponieważ jednak niektórzy użytkownicy zobaczyli je po siedmiu latach, może to oznaczać, że nie wszystko jest usuwane wbrew naszej woli.

Firma tłumaczy, że tak nie jest – sześćdziesiąt dni po usunięciu danych przez użytkownika są one trwale usuwane z serwerów. Pliki „wracające” do chmury po sześciu, siedmiu latach to czysty błąd systemowy. Najpierw zostały błędnie usunięte, a następnie w wyniku kolejnej pomyłki zostały przywrócone. Niestety to nie pierwszy raz, kiedy Dropbox podważa zaufanie do jakości własnych usług. W 2012 roku w wyniku włamania stracił część danych swoich klientów, do czego przyznał się dopiero po latach.

Tańsze i bezpieczniejsze

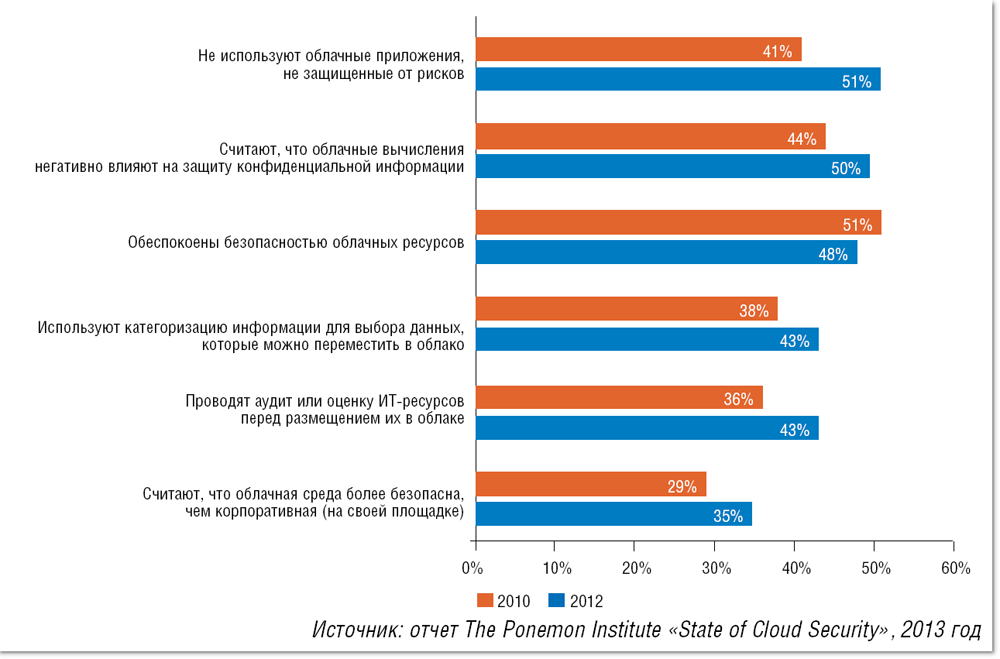

Pomimo tych niepowodzeń przetwarzanie w chmurze jest nadal w dużej mierze podatne na ataki. Brak wiedzy na ich temat wśród klientów wydaje się być większym problemem dla dostawców tego typu usług. Strach przed nieznanym paraliżuje wielu menedżerów IT przed korzystaniem z systemów poza ich działalnością. A ochrona informacji przechowywanych i przetwarzanych w chmurze pozostaje jednym z głównych czynników wpływających na decyzję o wdrożeniu platformy.

Chmura zapewnia łatwy dostęp do danych. To ważne, ponieważ firmy coraz mniej przywiązują się do swojej siedziby. Przedstawiciele handlowi, pracownicy mobilni i menedżerowie potrzebują dziś dostępu do aplikacji i informacji z dowolnego miejsca na świecie. Fizyczna lokalizacja systemów IT traci na znaczeniu, a firmy nadal są zmuszone do tworzenia bezpiecznych połączeń między centralą, oddziałami i centrum danych.

Oczywiście chmura wymaga stabilnego i stosunkowo szybkiego łącza internetowego. W biurach firmowych warto zapewnić dostęp do Internetu co najmniej dwiema niezależnymi trasami, np. szybkim światłowodem i radiem, z routingiem ruchu BGP, aby w przypadku chwilowej niedostępności głównego kanału nadal mieć dostęp do sieć.

Można śmiało założyć, że budowa własnej, dobrze wyposażonej serwerowni będzie kosztować ponad milion złotych. Dlatego coraz mniej firm decyduje się na taki krok, ponieważ mogą wynająć miejsce na swoje serwery w zewnętrznym centrum danych (kolokacja) lub skorzystać z usług w chmurze. Choćby dlatego, że jest znacznie więcej argumentów za usunięciem systemów.

Centrum danych zapewnia odpowiednie ustawienia środowiska do pracy urządzeń sieciowych i serwerów. Mowa o zaadaptowanych do tego celu wnętrzach i budynkach, wyposażonych w agregaty prądotwórcze i systemy zasilania rezerwowego (UPS), a także systemy klimatyzacji, które zapewniają odpowiedni poziom temperatury, wilgotności i czystości powietrza w pomieszczeniach. Wszystko to jest starannie zaprojektowane, wdrożone i wspierane przez specjalistów data center.

Fizyczna warstwa bezpieczeństwa wykorzystuje wielowarstwowość systemy kontroli dostępu. Na teren centrum danych mają wstęp tylko osoby upoważnione - i to wyłącznie po uwierzytelnieniu za pomocą kodu PIN, karty zbliżeniowej, odcisku palca lub skanu tęczówki oka. Inne niezbędne funkcje bezpieczeństwa obejmują system sygnalizacji włamania i napadu, który wykrywa nieautoryzowane wejścia do serwerowni oraz monitoring wideo rejestrujący wszystko, co dzieje się w centrum danych.

Dostęp urządzenia do zasobów i usług w chmurze

Osobną kwestią jest ochrona dostępu do zasobów chmury. Jednak mechanizmy stosowane w chmurze nie różnią się od tych stosowanych w lokalnych serwerowniach. Firmy mogą wdrażać dowolne systemy bezpieczeństwa (sprzętowe i programowe) oparte na segmentacji VLAN, zaporach ogniowych, systemach wykrywania włamań IDS/IPS, serwerach proxy i równoważeniu obciążenia. W chmurach publicznych segmentacja sieci spełnia dwie główne funkcje: izoluje dane i aplikacje różnych klientów oraz oddziela zasoby danej firmy od sieci publicznej. Administrator definiuje sieć VLAN, coś w rodzaju sieci zarządzania, na której działają serwery i inne usługi sieciowe. Wirtualne instancje przypisane do tej sieci VLAN komunikują się ze sobą za pomocą lokalnych adresów IP, pozostając jednocześnie odseparowanymi od sieci publicznej, a dostęp do nich wymaga bezpiecznego połączenia VPN. Podobnie jak w przypadku sieci lokalnych, przypisanie VLAN następuje na przełącznikach sieciowych, w tym przypadku u dostawcy chmury.

W zależności od architektury chmury, dostawcy wykorzystują klasyczne macierze z replikacją danych lub rozproszone systemy przechowywania, w których dane są dystrybuowane w wielu węzłach przechowywania. Należy pamiętać, że dane w chmurze są wielokrotnie powielane. Każdy plik jest przechowywany na wielu dyskach na różnych komputerach. Oznacza to pełną ochronę przed awarią nośnika lub macierzy dyskowej.

Oprócz wielu oczywistych korzyści, chmura ma również kilka funkcji, które mogą budzić wątpliwości z punktu widzenia bezpieczeństwa. Środowisko chmurowe jest często wykorzystywane przez wielu klientów, chociaż technicznie usługodawca gwarantuje izolację systemu na poziomie wirtualizacji i sieci. to jest domena chmury publicznegdzie każdy może wynająć serwer na godzinę i w pełni wykorzystać jego zasoby.

Model chmury publicznej - użytkownicy z różnych firm

Drugi model, wybierany przez firmy, które wymagają najwyższego stopnia prywatności, polega na rezygnacji z modelu chmury publicznej i tworzeniu prywatna chmura w centrum danych należącym do zewnętrznego operatora. To specyficzny wariant kolokacji, który polega na wynajmie lokalu, sprzętu i zleceniu usługodawcy obsługi całego systemu.

Chmury publiczne są własnością wyspecjalizowanych operatorów, czyli firm lub instytucji posiadających odpowiednią infrastrukturę i. Oczywiście nie wszyscy są zadowoleni z poziomu bezpieczeństwa danych oferowanego w chmurze publicznej.

Chmury prywatne tworzone są dla zainteresowanych osób, firm lub instytucji. Nie powinny być tworem pracowników tej firmy. Taką chmurę może stworzyć, a nawet utrzymywać firma zewnętrzna. Ważne jest, aby medium było przeznaczone tylko dla określonej grupy odbiorców. Chmura może być fizycznie zlokalizowana we własnym centrum danych, serwerowni użytkownika chmury lub stanowić fizycznie wydzieloną część zasobów obliczeniowych operatora chmury. W takiej chmurze zewnętrznej maszyny i oprogramowanie „zarezerwowane” dla użytkownika chmury prywatnej nie są udostępniane innym klientom dostawcy chmury.

chmury hybrydowe z kolei są to wszelkiego rodzaju rozwiązania mieszane, takie jak takie, w których w sytuacji awaryjnej można rozszerzyć chmurę prywatną o zasoby chmury publicznej. Użytkownicy szybko przekonają się, że rozwiązania elastyczne są najlepsze, ponieważ pozwalają na bezproblemową adaptację do zmieniających się potrzeb. Płacisz tylko za faktycznie wykorzystane zasoby.

jezioro możliwości

Ostatnio termin ten zyskuje na popularności w branży danych. „jezioro danych”. Być może nazwa „zbiornik do przechowywania danych” byłaby bardziej odpowiednia, ponieważ oddaje istotę rzeczy. Rozwiązanie to ma na celu ochronę systemu przed zalaniem i zalaniem bitowym. To także element bezpieczeństwa, rodzaj bufora. Istnieją trzy widoki jeziora danych.

Dostęp urządzenia do zasobów i usług w chmurze

Pierwszy to przestrzeń magazynowa wszystkie dane potrzebne firmie. Mogą to być ustrukturyzowane informacje zaczerpnięte z tradycyjnych baz danych, jak również informacje nieustrukturyzowane, takie jak tekst; dane generowane przez samo przedsiębiorstwo, jak również importowane z zewnętrznych źródeł i usług. Obejmują one ogromną ilość informacji wydobytych z sieci społecznościowych, detektorów i danych telemetrycznych.

Po drugie istnieje platforma analityczna typ danych, który pozwala znaleźć relacje między informacjami, które nigdy nie były brane pod uwagę w ramach tego samego zestawu. Wiele przełomów w analizie biznesowej osiągnięto nie dzięki analizie większej ilości danych lub przeprowadzeniu bardziej złożonej analizy, ale dzięki opracowaniu nowych połączeń danych, które ujawniły czynniki napędzające wydajność biznesową.

Po trzecie, jeziora danych są przydatne w rozwiązywaniu długotrwałych napięć między firmami, które chcą przenieść standardowe dane do magazynów do codziennego użytku, a jednostkami biznesowymi, które potrzebują lokalnego widoku i połączenia danych, których używają w arkuszach kalkulacyjnych Excel. Jezioro danych to udostępniony zasób, który może zawierać dużą ilość starannie zarządzanych informacji. Jest to również platforma dostępu do danych dla wszystkich jednostek biznesowych, dzięki czemu mogą one uzyskać potrzebne im informacje oraz tworzyć odpowiednie modele i aplikacje.

Nadal nie ma wielu hacków

Zasoby danych w chmurze faktycznie znajdują się na dobrze znanych dyskach twardych — nie na dyskach twardych, które ciężko pracują w naszych komputerach, ale na dyskach należących do wyspecjalizowanych firm, które utrzymują i zarządzają dużymi centrami danych. Największe chmury, takie jak zasoby fotograficzne Facebooka, nie pozostają w jednym miejscu, ale przemieszczają się między różnymi maszynami, co ma duży wpływ na optymalizację komputerów.

Stamtąd przez internet dostajemy „nasze” dane, co jest dość oczywistym czynnikiem ryzyka. Jednak dane w dużych bazach danych – i nie ma co do tego wątpliwości – są zwykle dużo bezpieczniejsze niż dane na komputerach prywatnych czy firmowych. Problemy zaczynają się, gdy muszą opuścić te bezpieczne twierdze.

New York Times zauważył ostatnio, że choć odsetek ataków na chmury publiczne w ogólnej masie ataków hakerskich pozostaje niski. Wspomniany na początku hack iCloud był niesławny nie dlatego, że wskazywał na szczególnie niebezpieczną lukę w zabezpieczeniach, ale dlatego, że dotyczył dobrze znanych postaci. Firmy z branży są wysoce wyspecjalizowane w swojej dziedzinie i zgromadziły imponujące kwoty, a obawy o losy danych w ich rękach są redukowane dzięki zasadzie „mieszania” danych z różnych źródeł i różnych właścicieli. Można stwierdzić, że chmury są bezpieczne.

No, może nie do końca bezpiecznie, ale – powiedzmy – bezpiecznie „w porównaniu do…”.